Domenenavn System Sikkerhetsutvidelser eller DNSSEC er en samling utvidelser for å sikre DNS -protokollen. Det er en av metodene for å beskytte DNS -serveren, sammen med DNS Cache Locking og DNS socket basseng . Den bruker kryptografiske signaturer for å validere DNS -svar for å beskytte systemet ditt. I dette innlegget skal vi se hvordan du kan Konfigurer DNSSEC på Windows Server

stopp damp fra åpning ved oppstart

Konfigurer DNSSEC på Windows Server

DNSSEC Forbedrer sikkerheten til DNS ved å bruke kryptografiske signaturer for å validere DNS -svar, og sikrer deres ekthet og integritet. Det beskytter mot vanlige trusler som DNS -forfalskning og cache -tukling, noe som gjør DNS -infrastrukturen mer pålitelig. Ved å signere DNS-soner legger DNSSEC et lag med validering uten å endre den grunnleggende spørringsrespons-mekanismen. Dette sikrer at DNS -data forblir sikre under overføring, og gir et pålitelig miljø for brukere og organisasjoner. Siden vårt primære mål er å sikre DNS -serveren din, kommer vi til å konfigurere ikke bare DNSSEC, men også DNS Socket Pool og DNS Cache Locking.

For å konfigurere DNSSEC, DNS Socket Pool og DNS Cache Locking, kan du følge trinnene som er nevnt nedenfor.

- Konfigurer DNSSEC

- Konfigurer gruppepolicy

- DNS socket basseng

- DNS Cache Locking

La oss snakke om dem i detalj.

1] Konfigurer DNSSEC

La oss først starte med å sette opp DNSSEC i vår domenekontroller. For å gjøre det, må du følge trinnene som er nevnt nedenfor.

- Åpne Server Manager.

- Så gå til Verktøy> DNS.

- Utvid serveren, da Fremoveroppslagssone, høyreklikk på domenekontrolleren, og velg Dnssec> signere sonen .

- En gang Sonesigneringsveiviser vises, klikk på neste.

- Velge Tilpass sone signeringsparametere og klikk på neste.

- Hvis du er på Nøkkelmester Vindu, kryss DNS-serversky-serveren er valgt som nøkkelmester, og klikk på neste.

- Når du er på Key Signering Key (KSK) grensesnitt, Klikk på Legg til.

- Gå gjennom alternativene, og du må fylle ut alle feltene riktig. Du må fylle ut dette i henhold til organisasjonens krav og deretter legge til nøkkelen.

- Når du er lagt til, klikker du på neste.

- Etter at du har nådd Zone Signering Key (ZSK) Alternativ, klikk på Legg til, fyll ut skjemaet og lagre. Klikk på neste.

- På Neste sikker (NSEC) Skjerm, fyll ut detaljene. NSEC (neste sikker) er en DNSSEC-post som brukes for å bevise ikke-eksistensen av et domenenavn ved å oppgi navnene som kommer før og etter den i DNS-sonen, og sikrer at responsen er autentisert og tuksesikker.

- Når du er på TA -skjermen, kryss av Aktiver fordelingen av tillitsankere for denne sonekontrollen og Aktiver automatisk oppdatering av tillitsankere på nøkkelrulling avkrysningsruter. Klikk på neste.

- På Signerings- og pollingparametere Skjerm, skriv inn DS -detaljene og klikk på Neste.

- Til slutt, gå gjennom sammendraget og klikk på neste.

- Når du har fått den vellykkede meldingen, klikker du på Fullfør.

Etter å ha konfigurert sonen, må du gå til Trustpunkt> AE> Domenenavn i DNS -sjefen for å bekrefte.

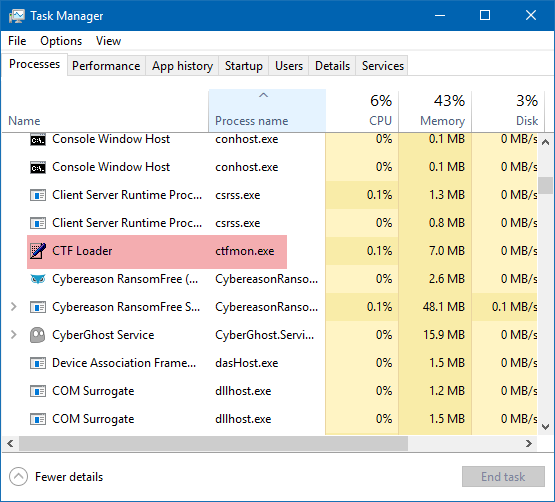

2] Konfigurer gruppepolicy

Etter å ha konfigurert sonen, må vi gjøre noen endringer i vår domenepolitikk ved hjelp av Group Policy Management Utility. For å gjøre det, følg trinnene som er nevnt nedenfor.

- Åpne Gruppepolitikkstyring program.

- Nå må du gå til Forest: Windows.ae> Domains> Windows.ae> Høyreklikk på standard domenepolicy, og velg Rediger.

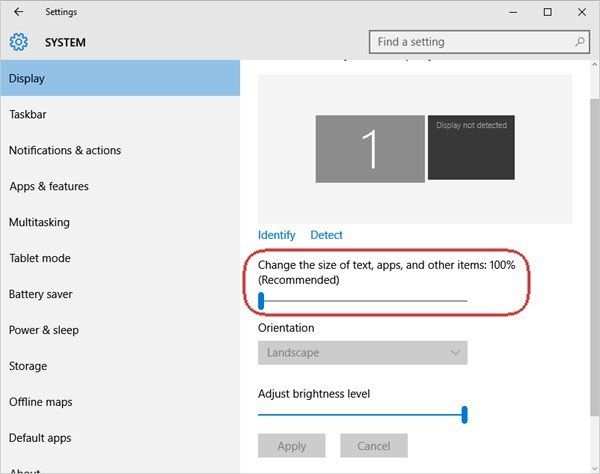

- Naviger til Datakonfigurasjon> Retningslinjer> Windows -innstillinger> Klikk på Navnløsningspolicy i gruppen Policy Management Editor.

- I høyre rute, under Opprett regler , Enter Windows.ae i suffiksboksen for å bruke regelen på navneområdet.

- Sjekk begge deler Aktiver DNSSEC i denne regelen og Krev DNS -klienter for å validere navn og adressere data Bokser, klikk deretter Skape å fullføre regelen.

Slik kan du konfigurere DNSSEC. Imidlertid er jobben vår ikke gjort. For å sikre serveren vår, bør vi konfigurere DNS -sokkelbassenget og DNS Cache Locking

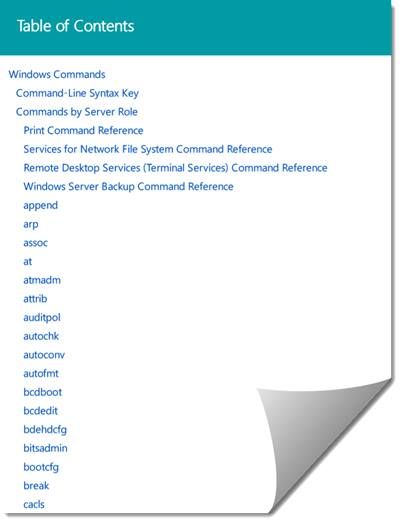

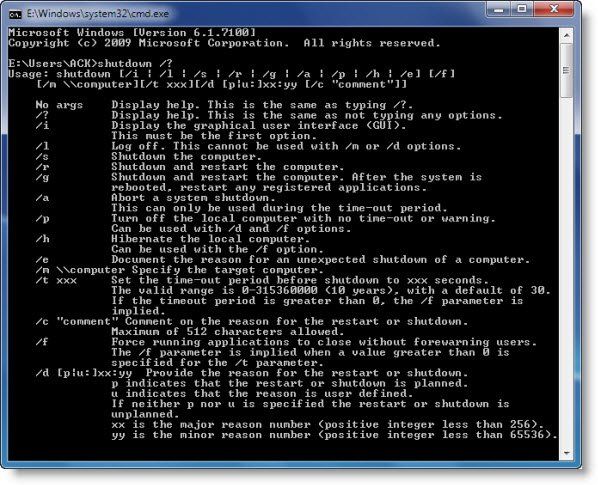

3] DNS Socket Pool

DNS Socket Pool forbedrer DNS -sikkerhet ved å gjøre kildeportene tilfeldige for utgående spørsmål, noe som gjør det vanskeligere for angripere å forutsi og utnytte transaksjoner. Du må åpne PowerShell som administrator og kjør følgende kommando.

CPU-en støttes ikke (nx)

Get-DNSServer

ELLER

Get-DnsServerSetting -All | Select-Object -Property SocketPoolSizeDu må sjekke Socketpoolsize å kjenne strømstørrelsen på bassenget.

Målet vårt er å øke størrelsen på stikkontakten; Jo større verdi, jo bedre er beskyttelsen. For å gjøre det, må du kjøre følgende kommando.

41e972EdDee3C9BeBa8f491afaaaaaca7c6d2Bab6fMerk: Verdien kan bare være mellom 0 - 10000.

Start DNS -serveren på nytt, så vil du være god å gå.

4] DNS Cache Locking

DNS -låsing forhindrer at Cacheed DNS -poster blir overskrevet under TTL, og sikrer dataintegritet og beskyttelse mot hurtigbufferforgiftning. Vi må kjøre følgende kommando for å sjekke verdien.

F2D88657FC2627B191224D13587132C6768A844Det skal være 100; Hvis det ikke er det, kjør kommandoen nevnt nedenfor for å stille den til 100.

37847a8a9aac45c6c1a9d73b359c69b62cca6caaHvis du tar disse tiltakene, vil DNS -serveren din være sikker.

Lese: Hvordan endre DNS -server med ledetekst eller PowerShell

Støtter Windows Server DNSSEC?

Ja, Windows Server støtter DNSSEC og lar deg konfigurere den til å sikre DNS -soner. Den bruker digitale signaturer for å validere DNS -svar og forhindre angrep som forfalskning. Du kan aktivere DNSSEC gjennom DNS -sjefen eller PowerShell -kommandoene.

Lese: Aktiver og konfigurerer DNS Aging & Scavenging i Windows Server

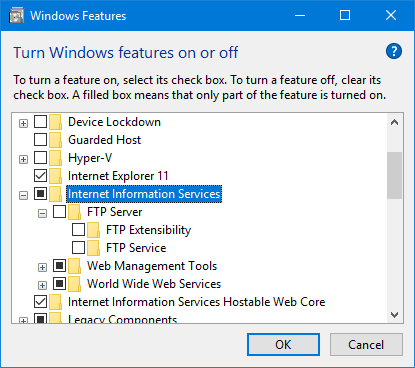

Hvordan konfigurerer jeg DNS for Windows Server?

For å konfigurere DNS på Windows Server, må vi først installere DNS -serverrollen. Når vi er ferdig, må vi tilordne en statisk IP -adresse og konfigurere DNS -oppføringen. Vi anbefaler at du sjekker guiden vår for hvordan du gjør det Installer og konfigurer DNS på Windows Server.

Les også: Endre DNS -innstillinger i Windows 11 enkelt.

det er ikke tilstrekkelige systemressurser til å fullføre den forespurte tjenesten